Aujourd’hui, la question n’est pas sur la pertinence d’aller vers le Cloud. Il s’agit d’un faux débat.

La véritable question est “comment aller vers le Cloud, et dans quelles conditions”.

L’enjeu présenté aux DSI est récurrent, et toujours plus compliqué à adresser : “Comment faire autant, ou plus, avec moins de budget?”. Les capacités et les opportunités d’investissement se réduisent, et les contrats de maintenance prennent une part de plus en plus importante, sans pour autant apporter la valeur ajoutée attendue par les métiers.

Pour cela, le Cloud permet justement d’adresser cet enjeu, à condition de mettre en oeuvre un plan d’action opérationnel qui permette de positionner la DSI en facilitatrice Cloud.

En effet, les services Cloud permettent de dégager plusieurs leviers :

- une limitation des investissements au profit des dépenses courantes (du CAPEX vers l’OPEX);

- un recentrage des activités SI vers les activités à valeur ajoutée (par exemple, la messagerie n’est pas, dans la majorité des cas, le premier levier d’innovation d’une entreprise);

- une prise en compte plus rapide des besoins utilisateurs.

Mais à ces avantages s’opposent une série d’éléments à prendre en compte, qui font que le Cloud ne s’improvise pas; par exemple :

- Le Cloud fait perdre le contrôle sur le matériel; comment s’assurer que tout reste exploitable?

- Comment conserver la maîtrise du SI si nous n’avons pas la main sur l’exploitation?

- Avec le Cloud, tout est accessible partout; mais comment encadrer cela ?

Il revient à la DSI de s’emparer de ces problématiques là, et de se positionner en tant que facilitatrice des usages Cloud : les besoins métiers évoluent très rapidement, et de nouvelles technologies deviennent de plus en plus accessibles aux utilisateurs finaux grâce au Cloud.

La preuve la plus flagrante est le Shadow IT, que le Cloud a facilité : les directions métiers, devant le manque de réactivité des DSI, se sont accaparés des outils innovants en faisant courir un risque à l’entreprise.

Le paradoxe est que la majorité des directions métiers est prête à arrêter ces usages si la DSI les propose : le Shadow IT n’est donc pas une remise en question de la place de la DSI qui est toujours perçue comme l’interlocuteur privilégié; il s’agit plutôt d’un bouleversement des pratiques informatiques autour des usages, qui doivent donc être anticipés et gérés par la DSI.

Cet encadrement du Shadow IT ne peut pas se faire sous l’angle répressif, car cela ne ferait qu’amplifier l’utilisation de ces outils.

L’enjeu est donc de capitaliser sur cet élan basé sur les nouveaux usages pour les rapatrier au sein du SI de l’entreprise, mais de façon ordonnée et encadrée.

La DSI doit donc se positionner en tant que facilitateur, et accompagner les utilisateurs vers un environnement contrôlé et qui garantisse la cohérence des données du SI.

En résumé :

- L’utilisation de services Cloud s’impose pour des raisons financières, métiers et d’efficacité.

- Le Shadow IT, propulsé par le Cloud, valide un besoin de réactivité et d’innovation.

- La DSI est la seule organisation capable d’encadrer ces usages Cloud.

La DSI doit donc dépasser la posture de défiance envers le Cloud, et basculer vers une approche de confiance, pour faciliter la mise en oeuvre et l’utilisation de services Cloud au sein d’un écosystème de confiance.

Cette approche de confiance doit viser avant toute chose à générer un cadre de maîtrise de l’utilisation des services Cloud, et à permettre l’utilisation cohérente et contrôlée de ces services par les métiers.

Il existe plusieurs leviers à activer pour permettre cette confiance : une nouvelle organisation, la formation, les outils,…

Nous allons vous présenter brièvement les outils, et surtout la méthode, pour construire cet écosystème.

Mais d’abord : un écosystème de confiance Cloud, c’est quoi? Et pourquoi faire?

L’écosystème de confiance est la traduction d’une stratégie SI qui met les services Cloud comme le moyen le plus efficace d’adresser l’évolution des besoins métiers sur tous les outils transverses et les outils qui présentent peu de valeur ajoutée au coeur d’activité de l’entreprise, tout en étant indispensable à son fonctionnement.

On peut penser notamment à la messagerie, à la bureautique, au SIRH, aux outils de comptabilité,…

Cet écosystème comprend tout autant un aspect organisationnel (par la mise en oeuvre d’une gouvernance et d’une organisation spécifique), une méthode d’appréciation du besoin particulière que la mise en oeuvre d’un ensemble d’outils encadrant ce nouvel usage.

Attardons nous quelques instants sur les outils.

Les outils de cet écosystème, vous les connaissez déjà en partie.

Il s’agit de mesures techniques pour sécuriser et encadrer les usages.

Dans les faits, l’écosystème se compose d’outils pour gérer la fédération d’identité (SSO), le chiffrement (ou le masquage) de données, la détection d’usages non autorisés, la gestion de flotte mais aussi une plateforme d’intégration avec le SI traditionnel, ou encore un firewall Cloud.

Il s’agit d’un ensemble d’outils visant à garantir l’utilisation de services Cloud, dont la liste n’est pas exhaustive : l’important est d’identifier les outils qui répondent à votre besoin.

Ce marché évolue rapidement, et de nouveaux services font leur apparition régulièrement; de même, de nombreux fournisseurs rassemblent un ensemble de services “prêt à l’emploi” pour vous permettre de mettre en oeuvre cet écosystème technique.

Mais cette approche technique ne suffit pas, et peut vous enfermer dans des choix contre-productifs.

Pour cela, il faut donc mettre en oeuvre le degré de confiance adéquat face à l’exigence.

Au sein d’une entreprise, tous les métiers ne sont pas égaux.

Non, il ne s’agit pas d’un jugement de valeur : les besoins informatiques ne sont pas équivalents entre les métiers, et il est nécessaire d’adapter les exigences à la réalité des métiers.

Cette adaptation au cas par cas permet :

- d’adapter la dimension financière de l’écosystème au plus juste,

- d’adresser les cas d’usages métiers d’une façon appropriée à chaque type d’utilisateur.

Une approche “taille unique” résultera nécessairement sur une impasse en pénalisant les utilisateurs finaux, et donc le coeur d’activité de l’entreprise.

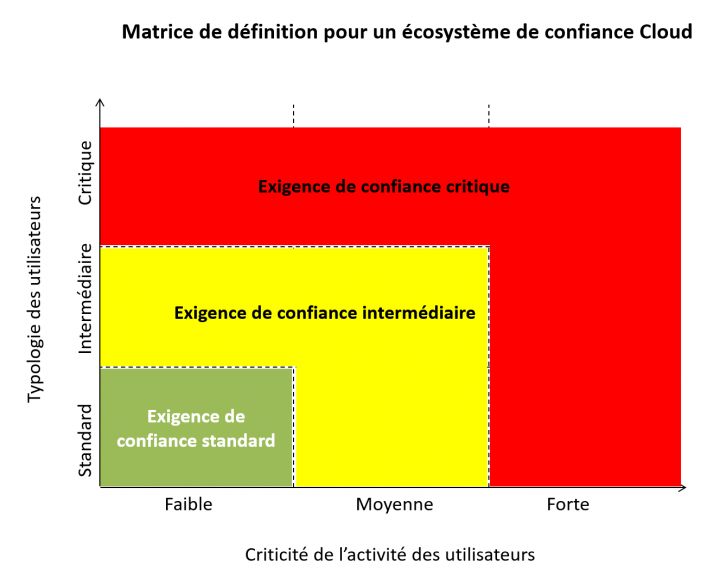

En intégrant ce postulat, il faut donc approcher la création de cet écosystème sous deux angles :

- L’activité métier qui doit être couverte par l’écosystème présente quel degré de criticité?

- Quel est le type d’utilisateur qui doit être couvert?

En prenant en compte ces deux dimensions, il est nécessaire de construire une grille d’exigences qui permettra d’encadrer les usages Cloud au sein de l’écosystème de confiance.

Une fois ces exigences identifiées, et l’écosystème de confiance en place, il est alors indispensable d’ajuster finement les conditions d’utilisation des services Cloud par l’intermédiaire du Cloud : dans les faits, nul besoin de mettre en oeuvre le chiffrement des données pour des utilisateurs n’ayant accès à aucune donnée confidentielle, alors qu’il sera primordial de chiffrer les données et d’interdire les connexions aux services utilisés par la R&D d’une entreprise depuis l’extérieur. De même, les terminaux d’une population sédentaire, comme les assistantes de direction par exemple, n’ont sans doute pas besoin de faire l’objet d’une gestion de flotte spécifique.

Dans le mémoire, un cas pratique illustre cette démarche : l’exemple est celui d’une entreprise industrielle qui modernise ses usages avec le Cloud, et qui se penche sur le cas de sa Direction Générale, de sa R&D, de ses forces de vente, et enfin des équipes back-office.

L’enjeu est donc d’identifier quels sont les briques de l’écosystème à activer selon le type d’activité et le profil des utilisateurs, notamment grâce à une matrice pour classer les exigences à garantir.

Pour plus de détails sur l’écosystème de confiance Cloud, le mémoire est disponible en téléchargement [par ici].

Pour les aspects organisation, le mémoire sur la Direction Informatique et Digitale vous donnera les pistes nécessaires [par ici].